O time de Cyber Threat Intelligence (CTI) da e-Safer conduziu uma operação estratégica de monitoramento ativo, implantando servidores vulneráveis (honeypots) em múltiplas geolocalizações ao redor do mundo. O objetivo foi detectar, observar e analisar as diferentes Táticas, Técnicas e Procedimentos (TTPs) empregadas por atacantes na exploração da vulnerabilidade crítica React2Shell (CVE-2025-55182).

Essa falha permite que agentes maliciosos obtenham acesso remoto não autenticado a servidores vulneráveis, comprometendo rapidamente aplicações expostas à internet.

A infraestrutura foi desenhada especificamente para interceptar, processar e desofuscar payloads maliciosos em tempo real, permitindo a conversão de códigos altamente complexos em texto legível. Essa abordagem viabiliza a criação imediata de regras de detecção para ferramentas defensivas — como YARA e Sigma Rules — e contribui diretamente para o fortalecimento da postura de segurança dos clientes da e-Safer.

“Nosso objetivo foi claro: capturar, em tempo real, o modus operandi dos grupos de ameaça. Para isso, desenhamos e implantamos uma infraestrutura de honeypots de alta interação, baseada em containers Docker executando instâncias vulneráveis de Next.js. Esses ambientes simulam alvos reais em produção, distribuídos globalmente.”

— Adib Nayaf Abdala, Cyber Security Analyst II.

Insights da pesquisa

Em um curto intervalo de tempo, a rede de sensores da e-Safer identificou um volume expressivo de tentativas de exploração. No entanto, o aspecto mais alarmante não foi apenas a quantidade, mas sim a sofisticação e a diversidade dos ataques observados:

- Diversidade de payloads: Foram mapeados múltiplos vetores de ataque, variando desde execuções diretas de comandos até injeções altamente ofuscadas, explorando técnicas como Prototype Pollution.

- Mapeamento de origem e infraestrutura maliciosa: A operação possibilitou a coleta de uma base robusta de endereços IP e domínios de Command & Control (C2), utilizados para o download de estágios adicionais do ataque, incluindo droppers de malware e criptomineradores.

Análise de Evidências (PoC):

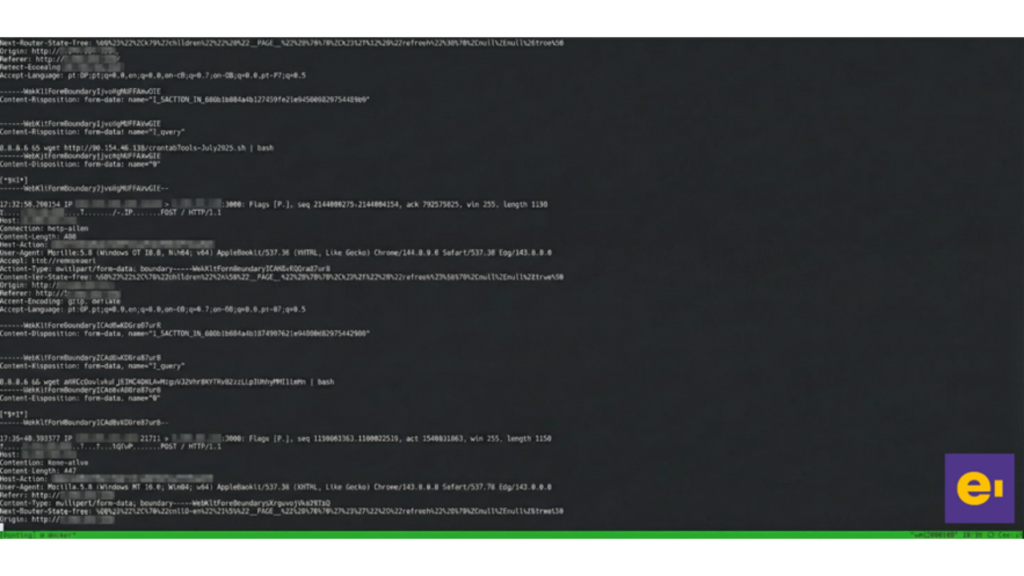

A seguir, apresentamos a telemetria das comunicações interceptadas e os payloads capturados durante ataques direcionados a um dos sensores da e-Safer, localizado na França.

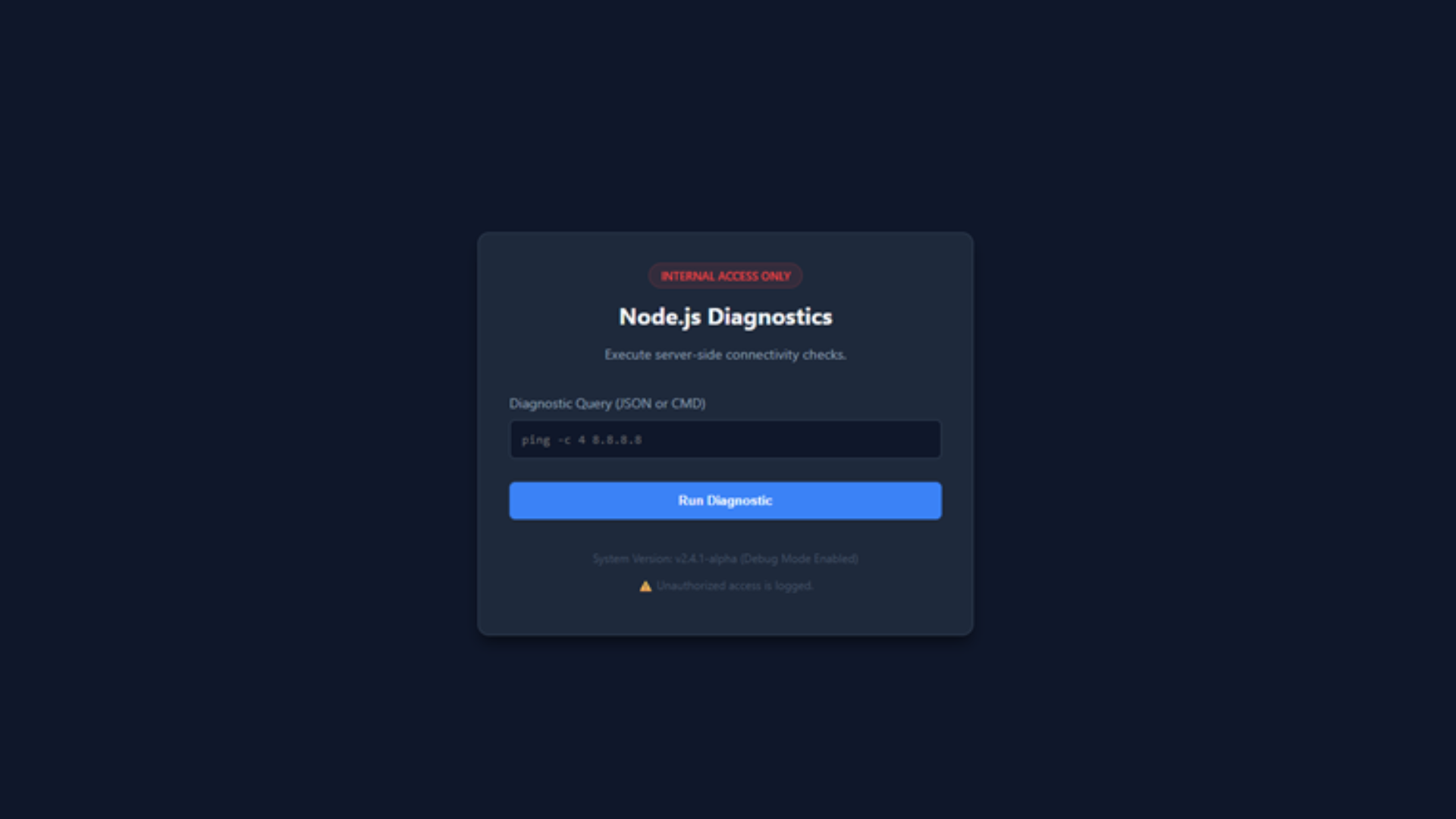

O ambiente foi configurado para simular um sistema administrativo interno exposto, reproduzindo condições reais frequentemente encontradas em ambientes corporativos.

Também são apresentados registros brutos (raw logs), evidenciando claramente os vetores de ataque utilizados contra o sensor.

Análise final e recomendações

A operação conduzida pela e-Safer demonstrou que a “janela de sobrevivência” de uma aplicação Next.js vulnerável exposta à internet é extremamente curta. A automação empregada pelos atacantes elimina qualquer necessidade de interação humana, transformando servidores desatualizados em nós de mineração ou integrantes de botnets em questão de minutos.

O vetor explorado — desserialização insegura (Insecure Deserialization) — é particularmente crítico, pois ocorre na camada de aplicação, muitas vezes sendo processado antes que WAFs tradicionais, baseados apenas em assinaturas de rede, consigam bloquear o payload.

Com base na inteligência coletada pelos sensores, a e-Safer recomenda as seguintes ações imediatas para equipes de Blue Team e DevSecOps:

- Correção na fonte (Patch Management)

- Calibragem de detecção (WAF e SIEM)

- Monitoramento contínuo de novas ameaças

Conclusão

A CVE-2025-55182 (React2Shell) reforça um alerta crítico: a segurança em aplicações modernas baseadas em SSR e RSC exige vigilância constante e respostas rápidas. A e-Safer segue monitorando o cenário global de ameaças para garantir que seus clientes estejam protegidos contra as técnicas mais recentes de exploração.

Referências:

What is prototype pollution? | Web Security Academy

Insecure deserialization | Web Security Academy

https://nvd.nist.gov/vuln/detail/CVE-2025-55182